网络安全研究人员发现了一场针对苹果电脑的大规模恶意软件攻击,受影响设备数量已超过30000台。令人意外的是,攻击范围不仅包括搭载传统英特尔芯片的Mac,还涉及苹果最新的M1及后续自研芯片系列电脑。这一事件打破了公众对苹果设备尤其是M1芯片安全性的传统认知,为所有苹果用户敲响了警钟。

一、恶意软件攻击的严峻现状

此次攻击利用了多个恶意软件家族,包括常见的Silver Sparrow和XCSSET变种。这些恶意软件通常通过伪装成合法软件更新、破解工具或钓鱼邮件附件进行传播。一旦用户不慎安装,恶意软件会在后台静默运行,窃取敏感信息、植入后门,甚至加密文件进行勒索。

值得注意的是,攻击者已成功开发出针对M1芯片原生架构的恶意代码,这意味着即使是最新的苹果电脑也无法幸免。安全专家指出,这标志着恶意软件开发者正积极适应苹果生态系统的技术变革,未来针对苹果设备的攻击可能会更加频繁和复杂。

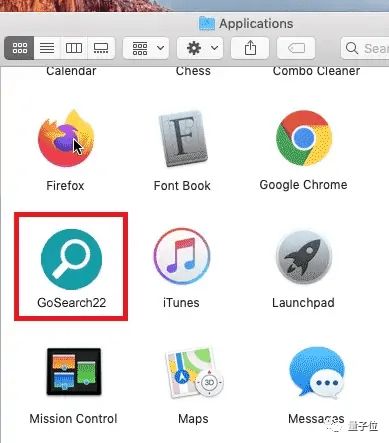

二、如何检测你的电脑是否已感染

- 检查异常进程:打开“活动监视器”(在“应用程序/实用工具”中),查看是否有陌生或可疑的进程占用大量CPU或内存资源。常见的恶意软件进程名称可能模仿系统进程,如“WindowServer”或“kernel_task”的变体。

- 监控网络活动:使用Little Snitch等防火墙工具,检查是否有未知程序在未经授权的情况下连接外部服务器。

- 扫描系统文件:运行苹果官方提供的“恶意软件移除工具”(Malware Removal Tool,MRT)或使用可靠的第三方安全软件如Malwarebytes进行全盘扫描。

- 检查登录项:在“系统偏好设置-用户与群组-登录项”中,查看是否有可疑的启动项。

- 留意系统异常:频繁弹窗、浏览器主页被篡改、文件无故加密或系统性能突然下降都可能是感染迹象。

三、计算机软件开发中的安全启示

对于软件开发者和IT专业人员而言,此次事件提供了重要的安全启示:

- 架构变迁中的安全考量:随着苹果从英特尔转向自研芯片,开发者在适配新架构时,必须将安全性作为核心设计原则。这包括利用ARM架构的安全特性(如指针认证)、严格审核第三方库,以及实施代码签名和沙箱机制。

- 供应链安全:恶意软件常通过污染开源库或开发工具链传播。开发者应定期更新依赖项、验证软件包完整性,并采用软件物料清单(SBOM)来追踪组件来源。

- 用户教育:作为软件提供者,有责任通过清晰的文档、安全的默认设置和及时的安全更新来保护用户。应引导用户从官方渠道下载软件,警惕“破解版”或来历不明的安装包。

- 纵深防御策略:在软件开发中集成多层安全措施,如静态和动态代码分析、漏洞扫描和渗透测试,以降低单一防线被突破的风险。

四、给普通用户的防护建议

- 保持系统更新:及时安装macOS安全更新和补丁,以修复已知漏洞。

- 启用内置安全功能:确保“系统偏好设置-安全性与隐私”中的Gatekeeper和文件保险箱(FileVault)已开启。

- 谨慎安装软件:仅从App Store或软件官网下载应用,避免使用盗版或破解工具。

- 定期备份数据:使用Time Machine或云存储服务备份重要文件,以防勒索软件攻击。

- 提高安全意识:对可疑邮件、链接和附件保持警惕,不轻易授予软件不必要的权限。

###

苹果电脑尤其是M1系列遭恶意软件入侵的事件,提醒我们没有任何系统是绝对安全的。在技术快速迭代的今天,无论是普通用户还是开发者,都必须主动提升安全意识和防护能力。通过结合技术措施与良好习惯,我们才能在享受科技便利的有效抵御潜在威胁。

如果你怀疑自己的电脑已感染,请立即断开网络连接,使用安全工具扫描,并考虑寻求专业技术支持。在数字时代,预防永远比补救更为重要。